Viena iš didžiausių šių dienų problemų, kurią sukelia kenkėjiška programinė įranga, yra botnetų (arba kompiuterių zombių tinklų) susiformavimas. Tai tokie tinklai, kurie sudaromi užkrėtus daug kompiuterių tam, kad vėliau juos būtų galima panaudoti įvairioms, dažniausiai paskirstyto atsisakymo aptarnauti (DDoS), atakoms vykdyti.

Nėra tiksliai žinoma, kiek ir kokio dydžio botnetai šiuo metu egzistuoja interneto platybėse. Botnete gali būti nuo kelių tūkstančių iki milijonų užkrėstų kompiuterių. Padėtį apsunkina ir tai, kad paprastai siekiant išlaikyti didžiuosius botnetus, jie yra skaidomi bei dalijami į mažesnes dalis, kurios ima naudoti skirtingas plitimo bei tolesnių užduočių vykdymo taktikas. Manoma, kad vienas iš 600 pasaulio kompiuterių yra kurio nors botneto dalis.

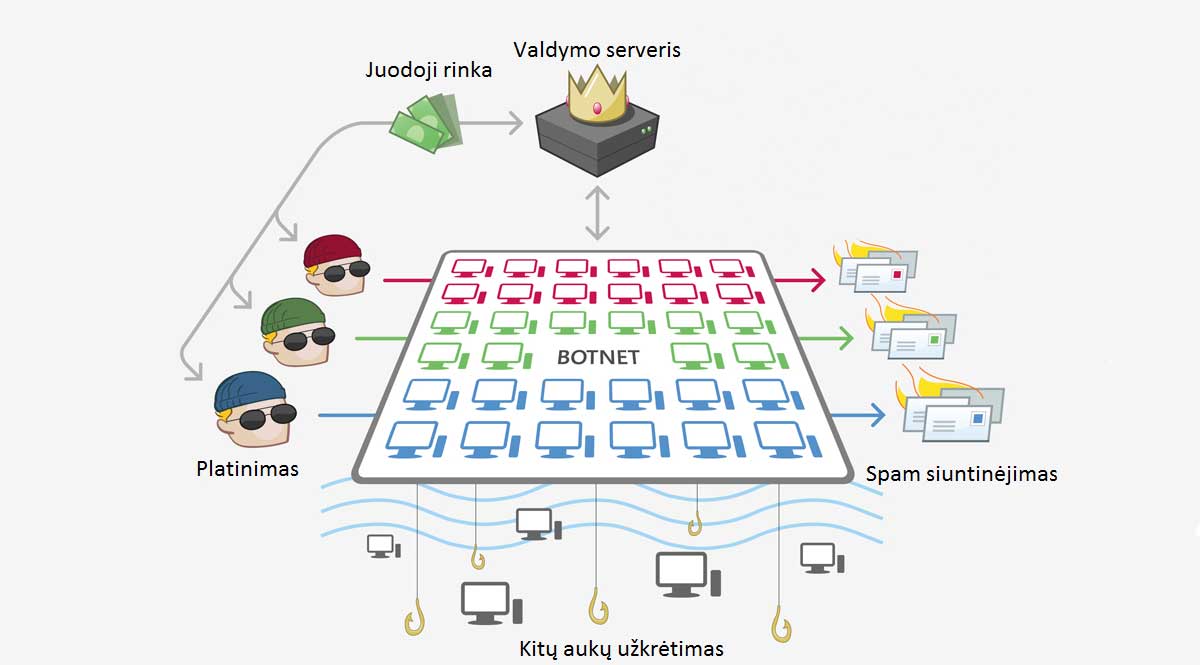

Botnetams sudaryti yra sukurta nemažai kenkėjiškos programinės įrangos, tačiau jų veikimo principas yra maždaug tas pats: pradžioje užkrečiami kompiuteriai per elektroninius laiškus, nuorodas internete, išnaudojant saugumo spragas naršyklėse ar kituose operacinių sistemų servisuose. Užkrėsta sistema susisiekia su valdymo serveriu ir gauna komandų sąrašą. Vėliau užkrėsti kompiuteriai kartas nuo karto prisijungdami prie serverio pasitikrina, ar nėra naujų užduočių. Botneto valdymas gali būti centralizuotas arba decentralizuotas. Pirmieji žinomi botnetai buvo valdomi centralizuotai, todėl specialiosioms tarnyboms uždarius tokį valdymo centrą, nutrūkdavo ir botneto veikla. Ilgainiui nusikaltėliai suprato, jog rizika, kad komandų centras bus išardytas, yra reali bei kenkianti jų veiklai, todėl pradėjo naudoti decentralizuotus komandų bei kontrolės serverius „peer-to-peer“, kuriuos išardyti tapo sudėtingiau, kadangi nebeliko vienos centrinės vietos, kurią panaikinus nutrūktų tolesnis botneto veikimas.

Pagrindinės komandos, kurias gauna užkrėsta operacinė sistema tam tikrais atvejais gali skirtis, dažniausiai paliekama galimybė kenkėjišką programą atnaujinti, suteikiant papildomas kenkėjiškas funkcijas. Pagrindinės botneto funkcijos yra banko prisijungimo duomenų perėmimas, klaviatūros paspaudimų registravimas, nepageidaujamų el. laiškų (angl. „spam“) siuntimas, sisteminių komandų vykdymas, kad vėliau būtų galima atlikti „DDoS" atakas ir pan. Žemiau esančiame paveikslėlyje pateikiama botneto veikimo schema.

[[#ex]]

Botnetų naudojimas

Kibernetiniai nusikaltėliai naudoja kompiuterių zombių tinklus įvairiems nusikalstamiems tikslams, pagrindinės botneto pritaikymo sritys yra šios:

- Nepageidaujamų el. laiškų siuntimas (angl. „Spam“). Tai vienas labiausiai paplitusių ir paprasčiausių botneto panaudojimo variantų. Ekspertų vertinimais, daugiau nei 80% visų nepageidaujamų el. laiškų yra išsiunčiama per kompiuterių zombių tinklus.

- Kiberšantažas. Botnetai plačiai naudojami DDoS atakoms vykdyti. Tokios atakos metu užkrėstų kompiuterių tinklas siunčia didelį srautą užklausų į atakuojamus serverius interneto tinkle. Dėl padidėjusios apkrovos serveriui bei ryšio kanalui atakuojama paslauga tampa neprieinama vartotojams. Už atakos nutraukimą nusikaltėliai reikalauja pinigų.

- Anoniminė interneto prieiga. Piktavaliai gali kreiptis į interneto tinkle veikiančias tarnybines stotis srauto tuneliavimui naudodami kompiuterių zombių tinklą, todėl užkrėstų kompiuterių vardu (naudojantis jų IP adresais) galima vykdyti tolesnes atakas prieš kitas sistemas, taip sumažinant tikimybę nustatyti atakos šaltinį.

- Botnetų pardavimas bei nuoma. Vienas iš nelegalaus uždarbio būdų yra juos parduoti ar išnuomoti tretiesiems asmenims.

- „Phishing“. Netikrų paslaugas imituojančių „phishing“ puslapių talpinimas botnete esančius kompiuterius leidžia greitai keisti tokių tinklalapių buvimo vietas, taip siekiant kuo ilgiau juos išlaikyti veikiančius – t. y., išvengiama priėjimo blokavimo.

- Konfidencialių duomenų vagystės. Pavogti slaptažodžiai perduodami ar naudojami masiniams interneto svetainių užkrėtimams, banko sąskaitų prisijungimo duomenys naudojami pinigų plovimui, taip siekiant sukurti tiesioginę finansinę naudą asmenims, kontroliuojantiems kompiuterių zombių tinklą.

- Paskirstyti skaičiavimai. Kompiuterių zombių tinklas gali būti naudojimas kaip vienas didelis superkompiuteris atliekant įvairaus tipo skaičiavimus – nuo slaptažodžių parinkimo iki kitokių didelių išteklių reikalaujančių skaičiavimų.

Šis kompiuterių zombių pritaikymo būdų sąrašas nėra baigtinis, tačiau jame įvardijamos pagrindinės nusikalstamos botnetų tinklų panaudojimo idėjos. Botnetai naudojami ir politiniams tikslams, vykdant atakas prieš atskirų valstybių interneto infrastruktūrą.

[[#ex]]

Žinomiausių botnetų statistika

| Pavadinimas | Apytikslis užkrėstų kompiuterių skaičius |

|---|---|

| „BredoLab“ | 30,000,000 |

| „Mariposa“ | 12,000,000 |

| „Conficker“ | 10,500,000 |

| „TDL4“ | 4,500,000 |

| „Zeus“ | 3,600,000 |

| „Cutwail“ | 1,500,000 |

| „Sality“ | 1,000,000 |

| „Grum“ | 560,000 |

| „Mega-D“ | 509,000 |

| „Kraken“ | 495,000 |